![]() 239

239

![]()

![]() 機器人

機器人

主機防火牆__用戶指南_服務器安全(安騎士)-阿裏雲

防火牆模塊運行在Aliyundun進程中,當前支持TCP、UDP以及HTTP協議的自定義訪問控製。

- 首次添加服務器到策略組,由於防火牆模塊安裝需要大概3-5分鍾,若顯示防護失敗,請多重試幾次。

支持係統

- 支持係統: CentOS 6.x、Windows 2008及以上

- 不支持係統:Windows2003、CentOS7.x以及其餘未提及的linux係統

應用場景

- 四層防護: 針對服務器的 ip、端口、協議 訪問控製策略,類似於iptables

- 七層防護(HTTP精準策略): web應用防護,專門針對http/https進行防護,可以針對具體的某個web頁麵設置防護策略

資源占用

- 內存:運行時可能會消耗您幾M物理內存(一般在6M左右,不會大於10M)。

- CPU:以雙核ecs為例,在10MBit/s流量下(滿負荷),會消耗8%左右的cpu值。

實現原理

使用了內核技術,接管了一部分網絡協議棧的工作,所以當您看到Aliyundun這個進程使用了較大cpu的時候,是因為原來網絡協議棧這部分工作內容轉嫁到Aliyundun 中,Aliyundun 承擔了這部分工作內容而造成了額外的cpu消耗,但是實際上總體性能消耗並沒有額外的增加(實際消耗8%左右)

訪問控製模塊使用內核技術在本機上實現了透明代理,無需重啟服務器和web服務,無需修改任何參數和配置,即可使用,即插即用,並支持防禦策略的實時熱更新。

匹配順序

超級白名單 > 超級黑名單 > 自定義策略 > 雲盾協同防禦策略 > 默認策略

支持內容

- TCP、UDP:入方向

- 允許所有IP訪問:即對所有外部過來訪問該服務器指定端口的IP均放行

- 不允許所有IP訪問:即對所有外部過來訪問該服務器指定端口的IP均攔截

- 隻允許特定IP訪問:該端口隻開放給特定IP來訪問,其餘過來訪問的IP均攔截

- 不允許特定IP訪問:該端口隻對某些IP攔截,其餘IP過來訪問均放行

- 超級報名單:超級白名單中的IP,不區分端口,所有請求均放行

- 超級黑名單:超級黑名單中的IP,不區分端口,所有請求均攔截

- 默認規則:即匹配完所有策略後,若未命中任何一條策略采取的動作

- TCP、UDP:出方向

- 允許主動對外訪問所有服務器該端口:即該台服務器允許主動外連所有服務器的指定端口(如需設置該台服務器需要上所有的http web網站,則設置:允許主動對外訪問所有服務器的 80 端口)

- 不允許主動對外訪問所有服務器該端口:即該台服務器不允許主動外連其他服務器的指定端口

- 不允許對外訪問以下服務器的該端口:即不允許對特定服務器的特定端口進行訪問,其餘對外請求特定端口均放過

- 隻允許對外訪問以下服務器的該端口:即隻對訪問特定服務器的特定端口進行放行,其餘對外訪問特定端口的請求均攔截

- 默認規則:即匹配完所有策略後,若未命中任何一條策略采取的動作

HTTP精準策略:對協議為http且開啟精準策略開關的端口,才會生效http策略

- 訪問控製支持全部method:get,head,trace,delete,options,lock,mkcol,copy,move,post,put

- 支持大多數header:cookie,host,from,referer,expect,te,content-type,user-agent,accept,accept-encoding,accept-charset,accept-language,authorization,proxy-authorization,x-forwarded-for,x-remote-ip,max-forwards,range,if-range,if-match,if-none-match,if-modified-since,if-unmodified-since,request_uri,uri_dir,uri_file

- 支持字符串搜索和正則兩種匹配算法

操作步驟

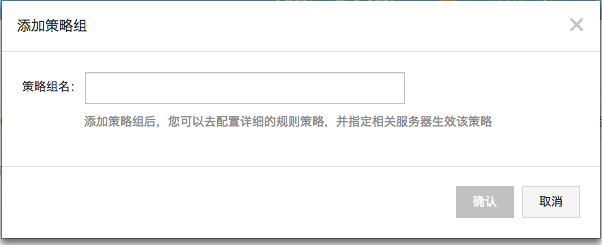

新建防火牆策略組。

配置端口和詳細訪問規則。

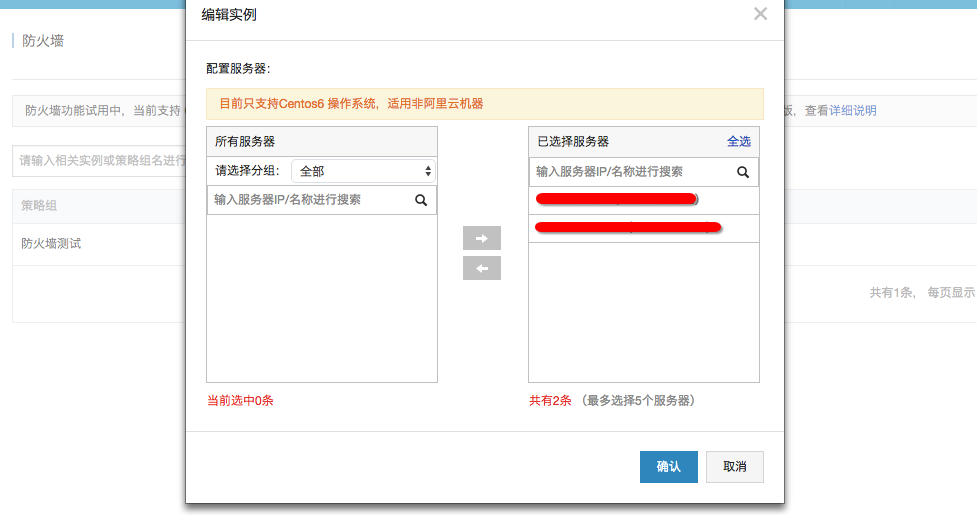

選擇需要生效的服務器。

查看攔截日誌。

最後更新:2016-11-23 16:04:12

上一篇: 補丁管理__用戶指南_服務器安全(安騎士)-阿裏雲

補丁管理__用戶指南_服務器安全(安騎士)-阿裏雲

下一篇: 安全運維__用戶指南_服務器安全(安騎士)-阿裏雲

安全運維__用戶指南_服務器安全(安騎士)-阿裏雲

簡單操作 OSS 文件__Spark_開發人員指南_E-MapReduce-阿裏雲

簡單操作 OSS 文件__Spark_開發人員指南_E-MapReduce-阿裏雲 ECS 數據源 (1/3): ECS 管理和 Agent 部署__準備數據源_用戶指南_業務實時監控服務 ARMS-阿裏雲

ECS 數據源 (1/3): ECS 管理和 Agent 部署__準備數據源_用戶指南_業務實時監控服務 ARMS-阿裏雲 創建文件係統和掛載點__快速入門_文件存儲-阿裏雲

創建文件係統和掛載點__快速入門_文件存儲-阿裏雲 設置鑒權__配置操作接口_API 手冊_CDN-阿裏雲

設置鑒權__配置操作接口_API 手冊_CDN-阿裏雲 專有網絡類型的實例通過內網連接OSS的方式__配置_用戶指南_專有網絡 VPC-阿裏雲

專有網絡類型的實例通過內網連接OSS的方式__配置_用戶指南_專有網絡 VPC-阿裏雲 刪除伸縮組__伸縮組_用戶指南_彈性伸縮-阿裏雲

刪除伸縮組__伸縮組_用戶指南_彈性伸縮-阿裏雲 術語表__簡介_RAM API文檔_訪問控製-阿裏雲

術語表__簡介_RAM API文檔_訪問控製-阿裏雲 請求簽名__API-Reference_日誌服務-阿裏雲

請求簽名__API-Reference_日誌服務-阿裏雲 定位及解決 HSF 問題__HSF 常見問題_開發常見問題_產品常見問題_企業級分布式應用服務 EDAS-阿裏雲

定位及解決 HSF 問題__HSF 常見問題_開發常見問題_產品常見問題_企業級分布式應用服務 EDAS-阿裏雲 1.2 掛載數據盤__ECS快速開始_雲服務器ECS 體驗_體驗館-阿裏雲

1.2 掛載數據盤__ECS快速開始_雲服務器ECS 體驗_體驗館-阿裏雲

相關內容

常見錯誤說明__附錄_大數據計算服務-阿裏雲

常見錯誤說明__附錄_大數據計算服務-阿裏雲 發送短信接口__API使用手冊_短信服務-阿裏雲

發送短信接口__API使用手冊_短信服務-阿裏雲 接口文檔__Android_安全組件教程_移動安全-阿裏雲

接口文檔__Android_安全組件教程_移動安全-阿裏雲 運營商錯誤碼(聯通)__常見問題_短信服務-阿裏雲

運營商錯誤碼(聯通)__常見問題_短信服務-阿裏雲 設置短信模板__使用手冊_短信服務-阿裏雲

設置短信模板__使用手冊_短信服務-阿裏雲 OSS 權限問題及排查__常見錯誤及排除_最佳實踐_對象存儲 OSS-阿裏雲

OSS 權限問題及排查__常見錯誤及排除_最佳實踐_對象存儲 OSS-阿裏雲 消息通知__操作指南_批量計算-阿裏雲

消息通知__操作指南_批量計算-阿裏雲 設備端快速接入(MQTT)__快速開始_阿裏雲物聯網套件-阿裏雲

設備端快速接入(MQTT)__快速開始_阿裏雲物聯網套件-阿裏雲 查詢API調用流量數據__API管理相關接口_API_API 網關-阿裏雲

查詢API調用流量數據__API管理相關接口_API_API 網關-阿裏雲 使用STS訪問__JavaScript-SDK_SDK 參考_對象存儲 OSS-阿裏雲

使用STS訪問__JavaScript-SDK_SDK 參考_對象存儲 OSS-阿裏雲