![]() 933

933

![]()

![]() 新東方

新東方

安全組配置(經典網絡)__使用金融雲產品_金融雲-阿裏雲

安全組配置

在金融雲上,安全組在ECS控製台-安全組進行配置,也可以通過API配置,這裏推薦可以使用api封裝的aliyuncli工具。安全組的基本限製可以參考安全組使用注意。

安全組配置步驟

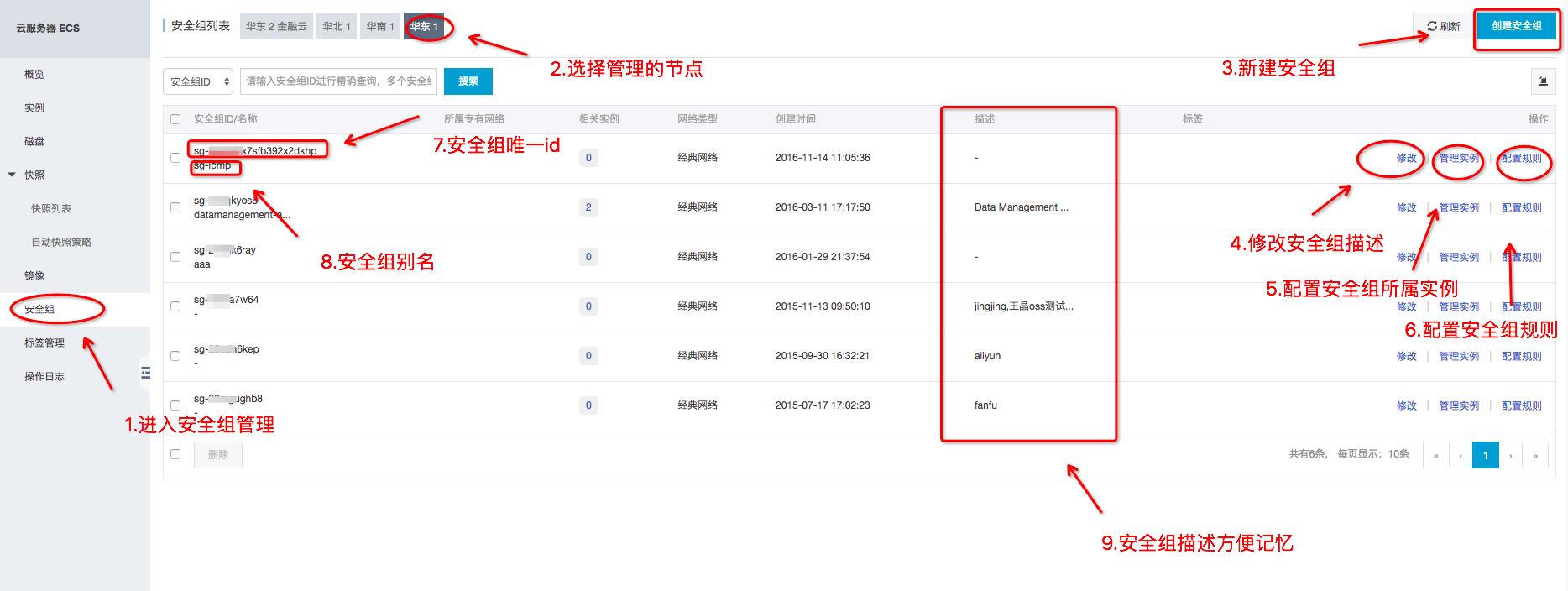

1.進入“雲服務器ECS”。選擇左側菜單中的“安全組”。

2.創建安全組

tips:華東1/華北1為經典網絡,華南1和華東2為專有網絡。創建的時候注意選擇網絡類型,默認都為經典網絡。

3.添加規則

tips1:創建管理VPN用戶時,會為其分配新的客戶端IP(最多5個),客戶端內網IP與創建的VPN用戶沒有嚴格的對應關係,即每次登錄管理VPN,你的內網IP都是從客戶端IP列表中隨機選擇一個。因此在配置安全組規則時,需要你在將所有的源IP都添加到對應的規則中。

tips2:金融雲經典網絡ECS公網入方向默認放行UDP,TCP默認DROP。即使在安全組設置公網入方向TCP策略,也不會生效。其他的策略優先級可以參考下授權安全組規則。

tips3:專有網絡下隻有私網網卡,如需要對安全組授權配置私網策略即可,需要注意的是華東2/華南1的彈性公網IP默認屏蔽了22、3389等敏感端口,安全組即使放行也無法通信。

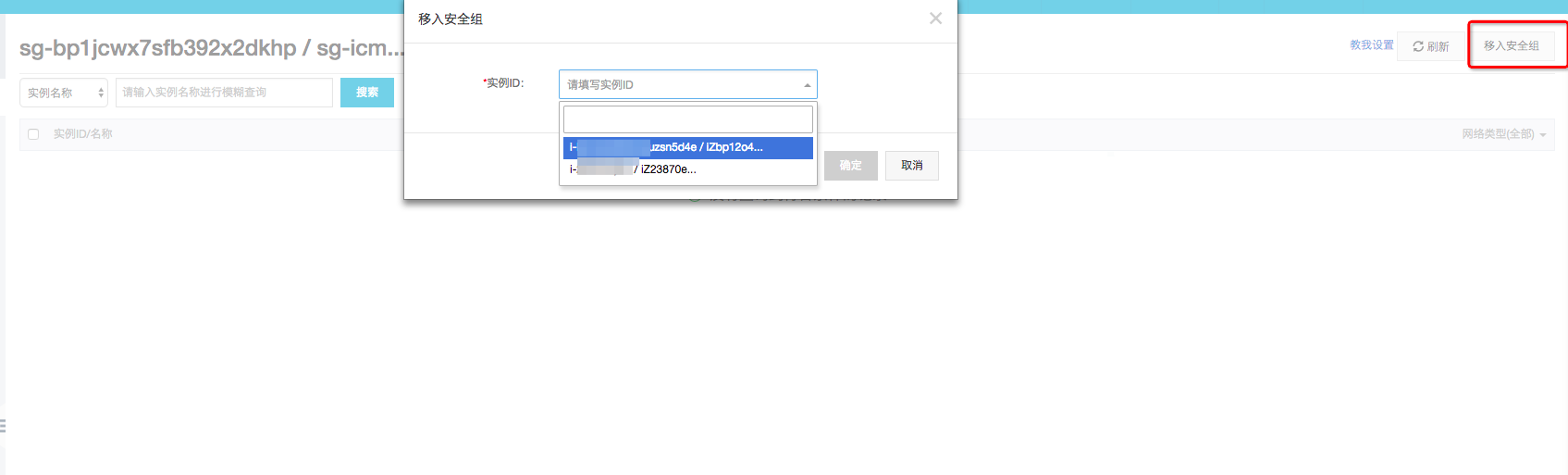

4.添加服務器進安全組

除了在雲服務器控製台配置安全組外,還可以使用aliyuncli來進行配置,詳細的可以參考。

aliyuncli:https://help.aliyun.com/product/29991.html?spm=5176.doc30013.3.1.0Fmwby

ecsopenapi:https://help.aliyun.com/document_detail/25553.html?spm=5176.product25365.6.308.NCXBI8

安全組推薦架構

經典網絡中沒有網段和網絡邊界,每個雲服務器在網絡中都處於同一層次,但可以利用安全組和安全規則來模擬傳統網絡體係中的各個層次(安全域)。例如可以劃分出跳板機區、DMZ區、Web接入區、中間件區、核心數據區等,並能靈活地指定各區之間的ACL規則。

以一個典型的三層架構為例,可分為幾個安全域:跳板機(G1)、Web接入(G2)、中間件(G3)和數據區(RDS)。如下圖:

通過以上安全組規則,運維路徑是:

- 撥入VPN;

- 登錄G1(跳板機或堡壘機);

- 登錄G2(Web Server);

- 登錄G3(Business Server);

- 通過G3上的數據庫客戶端登錄RDS。

以上示例的是串行運維路徑,通過多級跳板,深入到更敏感的運維區域;此種方式更安全,但登錄操作稍複雜。還有一種是星型運維路徑,G2/G3/RDS都允許G1(跳板機訪問)。此種方式隻有G1一級跳板,登錄簡單,但其它組沒有層次,安全性相比串行方式要差一些。

目前跳板機就是普通ECS,金融雲用戶需要自行配置。專業的堡壘機目前正在產品化過程中,後續會開放,簡要介紹請參見:https://help.aliyun.com/knowledge_detail.htm?categoryId=8315059&knowledgeId=5974748&pos=1。

安全組用戶來劃分ECS的安全域,不適用於其它雲產品。例如RDS不適用安全組,RDS有自己的白名單,可以通過控製台來進行設置。不建議把跳板機IP地址加到RDS的白名單中,RDS運維通常在Web控製台進行,否則建議先登錄跳板機再通過業務服務器做跳板(多級跳板),來運維RDS。

最後更新:2016-11-30 10:47:33

上一篇: 經典網絡專線接入__使用金融雲產品_金融雲-阿裏雲

經典網絡專線接入__使用金融雲產品_金融雲-阿裏雲

下一篇: 金融雲專屬集群__使用金融雲產品_金融雲-阿裏雲

金融雲專屬集群__使用金融雲產品_金融雲-阿裏雲

手機和郵箱不可用如何在線轉移__業務轉移_產品管理_會員賬號&實名認證-阿裏雲

手機和郵箱不可用如何在線轉移__業務轉移_產品管理_會員賬號&實名認證-阿裏雲 使用RAM管理API__使用手冊(開放API)_API 網關-阿裏雲

使用RAM管理API__使用手冊(開放API)_API 網關-阿裏雲 附錄二 SQL函數表__附錄_使用手冊_分析型數據庫-阿裏雲

附錄二 SQL函數表__附錄_使用手冊_分析型數據庫-阿裏雲 JobInstanceWorker__數據類型_API參考_E-MapReduce-阿裏雲

JobInstanceWorker__數據類型_API參考_E-MapReduce-阿裏雲 ListGroups__組管理接口_RAM API文檔_訪問控製-阿裏雲

ListGroups__組管理接口_RAM API文檔_訪問控製-阿裏雲 創建Trail__快速入門_操作審計-阿裏雲

創建Trail__快速入門_操作審計-阿裏雲 標簽展示__進階功能_移動定向營銷_規則引擎-阿裏雲

標簽展示__進階功能_移動定向營銷_規則引擎-阿裏雲 DRDS產品概要__產品簡介_分布式關係型數據庫 DRDS-阿裏雲

DRDS產品概要__產品簡介_分布式關係型數據庫 DRDS-阿裏雲 接入前準備__Android_安全組件教程_移動安全-阿裏雲

接入前準備__Android_安全組件教程_移動安全-阿裏雲 PutBucketACL__關於Bucket的操作_API 參考_對象存儲 OSS-阿裏雲

PutBucketACL__關於Bucket的操作_API 參考_對象存儲 OSS-阿裏雲

相關內容

常見錯誤說明__附錄_大數據計算服務-阿裏雲

常見錯誤說明__附錄_大數據計算服務-阿裏雲 發送短信接口__API使用手冊_短信服務-阿裏雲

發送短信接口__API使用手冊_短信服務-阿裏雲 接口文檔__Android_安全組件教程_移動安全-阿裏雲

接口文檔__Android_安全組件教程_移動安全-阿裏雲 運營商錯誤碼(聯通)__常見問題_短信服務-阿裏雲

運營商錯誤碼(聯通)__常見問題_短信服務-阿裏雲 設置短信模板__使用手冊_短信服務-阿裏雲

設置短信模板__使用手冊_短信服務-阿裏雲 OSS 權限問題及排查__常見錯誤及排除_最佳實踐_對象存儲 OSS-阿裏雲

OSS 權限問題及排查__常見錯誤及排除_最佳實踐_對象存儲 OSS-阿裏雲 消息通知__操作指南_批量計算-阿裏雲

消息通知__操作指南_批量計算-阿裏雲 設備端快速接入(MQTT)__快速開始_阿裏雲物聯網套件-阿裏雲

設備端快速接入(MQTT)__快速開始_阿裏雲物聯網套件-阿裏雲 查詢API調用流量數據__API管理相關接口_API_API 網關-阿裏雲

查詢API調用流量數據__API管理相關接口_API_API 網關-阿裏雲 使用STS訪問__JavaScript-SDK_SDK 參考_對象存儲 OSS-阿裏雲

使用STS訪問__JavaScript-SDK_SDK 參考_對象存儲 OSS-阿裏雲